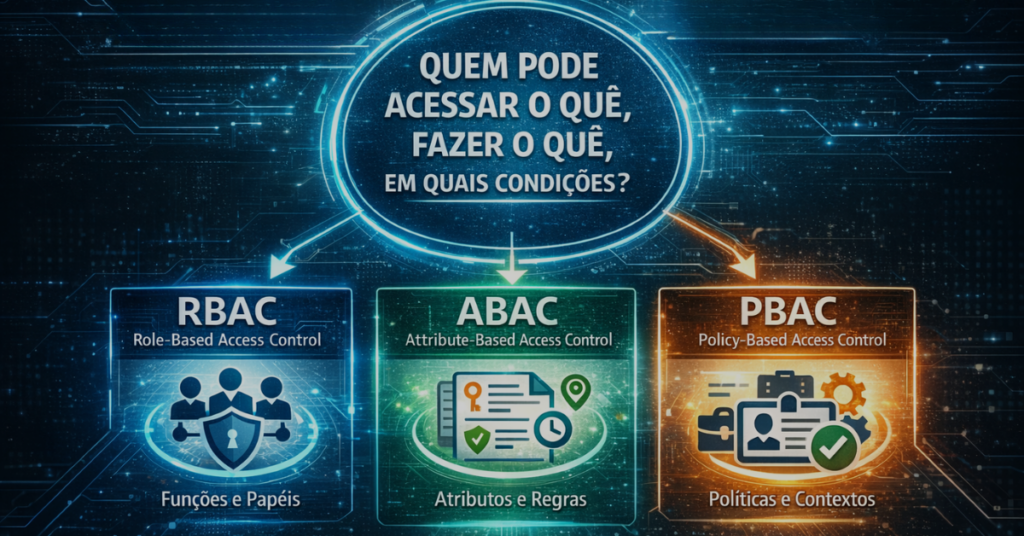

Modelos de controle de acesso: RBAC, ABAC e PBAC

Definir como as permissões são concedidas é parte central de uma estratégia de Governança de Identidades e Acessos (IGA). Controle de acesso não é “só TI”: é o mecanismo que impede que um usuário certo vire um risco só porque ganhou permissões demais ao longo do tempo (o clássico privilege creep). Na prática, RBAC, ABAC e PBAC são três formas de responder […]

O que é IGA (Identity Governance and Administration) e por que governança de acessos importa

IGA é a disciplina que governa identidades e acessos, garantindo que permissões sejam justificadas, revisadas e auditáveis. Ele resolve problemas como acúmulo de acessos, falta de rastreabilidade e dificuldades em auditorias, atuando como a camada de governança do IAM. Com IGA, a gestão de acessos deixa de ser apenas operacional e se torna estratégica e sustentável.

Zero Trust: por que a identidade é o novo perímetro de segurança

Entenda o modelo Zero Trust, seus princípios e como a identidade se tornou o novo perímetro de segurança em ambientes cloud e de trabalho híbrido.

O que é PAM (Privileged Access Management) e por que acessos privilegiados são um risco crítico

Entenda o que é PAM (Privileged Access Management), como ele controla acessos privilegiados, reduz riscos operacionais e fortalece a estratégia de IAM e cibersegurança.

MFA e SSO: os pilares da autenticação moderna na estratégia de IAM

MFA e SSO são pilares da autenticação moderna dentro de uma estratégia de IAM. Enquanto o MFA adiciona camadas de proteção contra phishing e roubo de credenciais, o SSO simplifica o acesso a múltiplos sistemas com uma única autenticação, reduzindo fadiga de senhas e aumentando a produtividade. Juntos, eles fortalecem a primeira linha de defesa da cibersegurança, permitem controle centralizado de acessos e reduzem riscos operacionais em ambientes corporativos modernos.

O que é IAM (Identity and Access Management)?

IAM é a gestão de identidades e acessos que define quem pode acessar o quê, com rastreabilidade e controle.

É pilar da cibersegurança porque reduz acessos indevidos, fraudes e vazamentos, além de apoiar conformidade. Em ambientes modernos (cloud e trabalho remoto), se integra a IGA, PAM, CIAM e CIEM para automatizar e governar acessos de ponta a ponta.